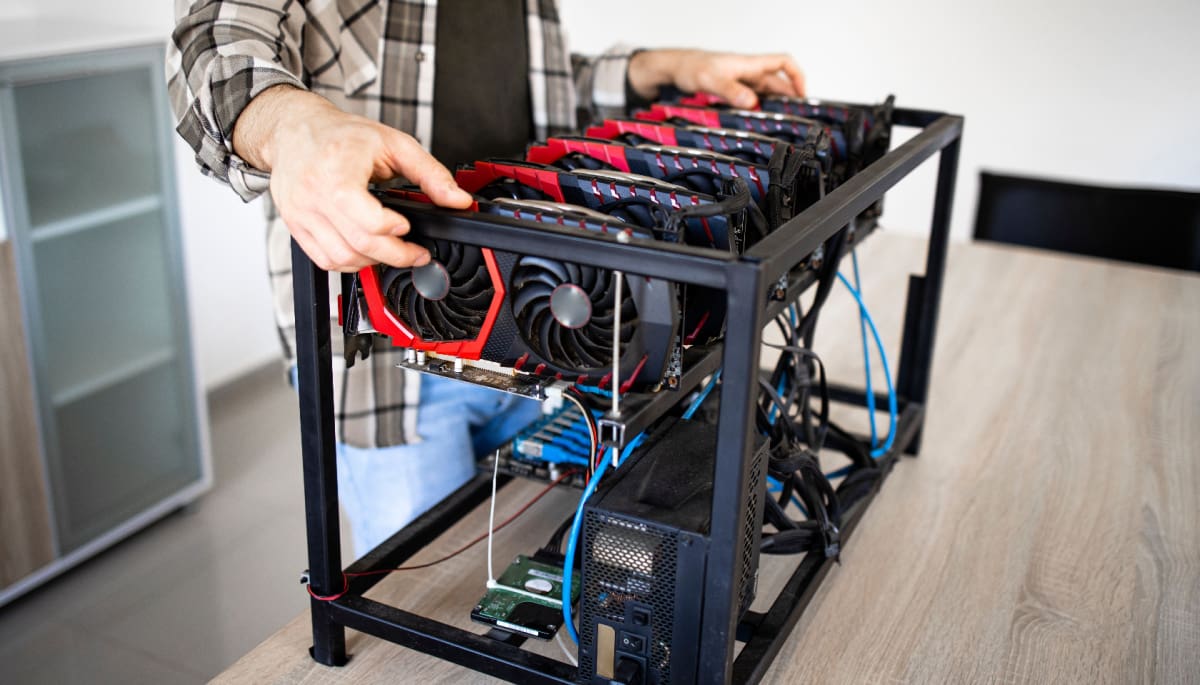

Ein bestimmtes Miner-Gerät ist auf dem Computer installiert

Foto: Tada Images/Shutterstock

Die wachsende Beliebtheit der Kryptowelt ist deutlich sichtbar in den täglichen Nachrichten. Aber auch Hacker sind aktiver denn je. Vorsicht ist geboten, denn erneut haben Hacker versucht, heimlich über deinen Computer Münzen wie Bitcoin (BTC) zu minen. In diesem Fall handelt es sich um Organisationen, die in Russland ansässig sind.

Bericht meldet einzigartige Krypto-Hack

Laut einem Bericht des Cybersecurity-Informationsbüros Facct nutzen Hacker automatische Antwortmails aus. So versuchten Hacker, Organisationen in Russland anzugreifen, darunter Unternehmen, Marktplätze und Finanzinstitute.

Die Hacker möchten den XMRig-Miner auf den Geräten der Opfer installieren. Dies ist eine Open-Source-Software, die zum Minen von Kryptowährungen verwendet wird. In diesem Fall für die Krypto-Token Monero (XMR). Der XMRig-Miner nutzt das RandomX-Algorithmus, das identisch für CPU-Mining ist.

XMRig setzt deinen Computer ein, indem er deine CPU oder GPU verwendet, um kryptografische Rätsel zu lösen, die notwendig sind, um Transaktionen auf der Monero-Blockchain zu validieren. Dieser Prozess wird ‘proof-of-work’ genannt. Als Belohnung für diese Validierung erhältst du Monero-Tokens. Eine ertragreiche Einkommensquelle für diese Gruppe von Hackern.

150 verschiedene Mails identifiziert

Aus der Untersuchung geht hervor, dass seit Ende Mai etwa 150 E-Mails mit dem XMRig-Miner identifiziert wurden. Das Sicherheitssystem des betroffenen Unternehmens hat die schädlichen Mails jedoch erfolgreich abgeblockt.

Somit konnten die Mails nicht zu den Kunden gelangen, wodurch die Hacker den XMRig-Miner nicht installieren konnten. Trotzdem betont Dmitry Eremenko, Senior Analyst bei Facct, dass es sich um eine einzigartige Angriffsmethode mit großer Gefahr handelt.

Man fällt leicht darauf herein

Im Gegensatz zu normalen Phishing-Mails, bei denen Kunden die verdächtigen E-Mails ignorieren können, funktioniert diese Methode anders. Zudem würde man es nicht so schnell in den Nachrichten sehen. Es greift nämlich die Erwartungen der Empfänger auf. Wie das gehen soll, fragt man sich? Ich versuche es dir unten so gut wie möglich zu erklären.

Es ist nämlich so, dass (potenzielle) Opfer zuerst eine Mail senden, um zu kommunizieren. Dadurch ist die Wahrscheinlichkeit größer, dass sie die automatische Antwort mit Anhang vertrauensvoll erhalten. Man geht nicht davon aus, dass dies eine Mail mit bösen Absichten ist. Dies liegt daran, dass die Hacker das Mailkonto, an das die Opfer eine Mail gesendet haben, gehackt haben.

Der Anhang ist jedoch schädlich, wenn man darauf klickt, und so können die Hacker den XMRig-Miner installieren. Facct gibt als Rat, Mitarbeiter regelmäßig über aktuelle Bedrohungen zu schulen und bestimmte Übungen durchzuführen. Außerdem empfehlen sie, starke Passwörter und eine 2FA-Authentifizierung zu verwenden, zum Schutz.