Foto: Barillo_Images/Shutterstock

Die Hacker der Lazarus Group sind für den Angriff auf Bybit verantwortlich. Und es gibt schlechte Nachrichten: Sie haben inzwischen den gesamten gestohlenen Betrag von 1,4 Milliarden US-Dollar in Kryptowährungen gewaschen. Diese Summe wurde am 21. Februar 2025 entwendet, was bedeutet, dass sie es in nur zwei Wochen geschafft haben.

Wie haben sie das in nur zehn Tagen gemacht?

100 % des gestohlenen Ethereum gewaschen

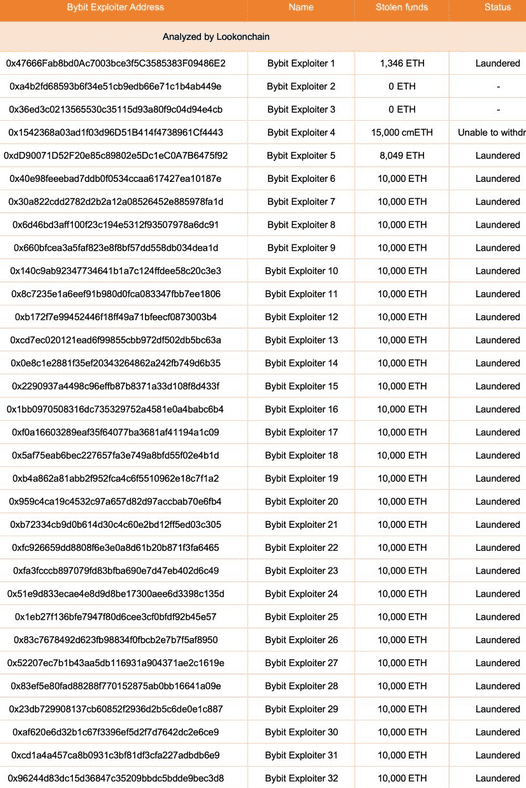

Das Blockchain-Sicherheitsunternehmen Lookonchain veröffentlichte am 4. März 2025 auf X eine Analyse darüber, wie die Hacker vorgegangen sind. Sie verteilten ihre gestohlenen Gelder auf verschiedene Adressen, um die Rückverfolgung zu erschweren. Anschließend begannen sie mit dem eigentlichen Waschprozess.

Dabei nutzten sie das dezentrale Protokoll THORChain, um die gestohlenen Mittel schrittweise zu waschen. Dieses Netzwerk ermöglicht es, Kryptowährungen ohne zwischengeschaltete Instanz von einer Blockchain zur anderen zu transferieren.

Sobald dies geschehen ist, haben die Hacker weitgehend freie Hand. Die gestohlenen Gelder werden zwar weiterhin beobachtet, aber die Möglichkeiten, sie zurückzuerlangen, sind begrenzt. Die aktuelle Situation sieht folgendermaßen aus:

Nach dem fünfzigsten Waschvorgang mit Ethereum (ETH) befinden sich nun 100 % der gestohlenen Mittel in den Händen der Hacker. Ein kleiner Teil, etwa 3 %, ist vollständig unauffindbar. Experten vermuten, dass auch dieser Betrag bereits durch verschiedene Waschtechniken verschleiert wurde, und sehen kaum noch Chancen, ihn zurückzuholen.

Vom noch nachverfolgbaren Teil der gestohlenen Gelder könnte möglicherweise ein kleiner Anteil wiederhergestellt werden. Mehrere Sicherheitsexperten haben sich bereits dem Fall angenommen, um dies zu ermöglichen. Eine Methode dafür sind Blockchain-Tracer, doch es ist wahrscheinlich, dass die meisten Mittel durch die raffinierten Verschleierungstechniken der nordkoreanischen Hacker endgültig verloren sind.

Wie kommt die Lazarus Group damit davon?

Obwohl die nordkoreanische Hackergruppe als Verantwortliche für den größten Diebstahl in der Geschichte der Kryptowelt identifiziert wurde, gibt es nur begrenzte Möglichkeiten, gegen sie vorzugehen.

Die südkoreanischen Behörden haben gegen einige Nordkoreaner Sanktionen verhängt, da sie verdächtigt werden, mit Kryptowährungsdiebstählen die nuklearen Programme Nordkoreas zu finanzieren. Auch die gestohlenen Bybit-Fonds dürften letztlich demselben Zweck dienen. Dennoch gestaltet es sich äußerst schwierig, die Mittel zurückzuverfolgen oder zurückzubekommen.

Einige der besten Krypto-Analysten, darunter ZachXBT und Arkham Intelligence, haben die Geldflüsse zwar genau dokumentiert, doch das bringt die 500.000 ETH nicht zurück. Lediglich ein kleiner Teil der Gelder konnte von der betroffenen Kryptobörse Bybit eingefroren werden.

Wie geht es mit der Bybit-Hack-Geschichte weiter?

Deddy Lavid, CEO des Blockchain-Sicherheitsunternehmens Cyvers, erklärt:

„Während das Waschen durch Mixer und Cross-Chain-Swaps die Wiederherstellung erschwert, gibt es für Cybersicherheitsfirmen, die On-Chain-Analysen, KI-gestützte Modelle und Kooperationen mit Börsen und Aufsichtsbehörden nutzen, noch immer gewisse Möglichkeiten, Vermögenswerte zu verfolgen und möglicherweise einzufrieren.“

Er sieht eine Chance, zumindest einen Teil der Gelder durch gezielte Untersuchungen wiederzufinden. Allerdings müsse schnell gehandelt werden, da Kryptowährungen, die zwischen verschiedenen Wallets und Coins hin- und hergeschoben werden, mit der Zeit immer schwerer zu identifizieren sind.

Michael Pearl, stellvertretender Direktor für GTM-Strategie bei Cyvers, betont vor allem die Bedeutung der Prävention. Wenn Transaktionen bereits „off-chain“ validiert würden, könnten 99 % aller Hacks verhindert werden. Sein Unternehmen arbeitet bereits an Lösungen, um solche Angriffe in Zukunft zu erschweren.